El 18 de marzo del 2021 un funcionario del servicio de salud de Irlanda abrió un correo electrónico y luego interactuó con un documento de Excel que estaba adjunto.

Era un archivo malicioso que permitiría ejecutar un ataque muy similar al que hoy sufre la Caja Costarricense de Seguro Social (CCSS).

Esta fue la puerta que permitió a los delincuentes instalar un programa malicioso (malware), contaminar el sistema informático de hospitales y clínicas de ese país y ejecutar un ataque de encriptación.

La medida fue desconectar todo el sistema informático del 14 de mayo del 2021 al 17 de agosto del 2021: por 96 días.

“El Servicio Ejecutivo de Salud de Irlanda (HSE por sus siglas en inglés) no estaba lo suficientemente preparado para defenderse o responder a un ciberataque tipo ransomware.

“No tenía suficiente experiencia en el tema, recursos o herramientas de seguridad apropiadas para detectar, prevenir o responder a un ciberataque de esta escala y complejidad”, dice un reporte oficial e independiente del incidente, llamado Conti cyber attack on the HSE, realizado por un panel que trabajó en el caso.

Tanto Costa Rica como Irlanda tienen una población cercana a los 5.000.000 de habitantes. Ambas naciones se han negado a pagarle a los ciberdelincuentes.

En Irlanda el sistema de salud que es atendido por la red informática atacada también incluye a los servicios privados, a ambulancias y a otras empresas del sector, que no necesariamente están bajo la administración pública.

A continuación se pueden comparar las dimensiones de los ataques en ambos países.

También se pueden observar algunas similitudes, como el aparente parecido con el “paciente cero”, es decir, con la primera computadora infectada.

El informe hace advertencias

El mismo informe elaborado en Irlanda advierte sobre algunas consecuencias que sufrió el país en medio del ataque.

La atención al usuario se vio afectada. Además, no se descarta un impacto irreversible en algunos pacientes, que debido a las complicaciones administrativas no recibieron el servicio requerido.

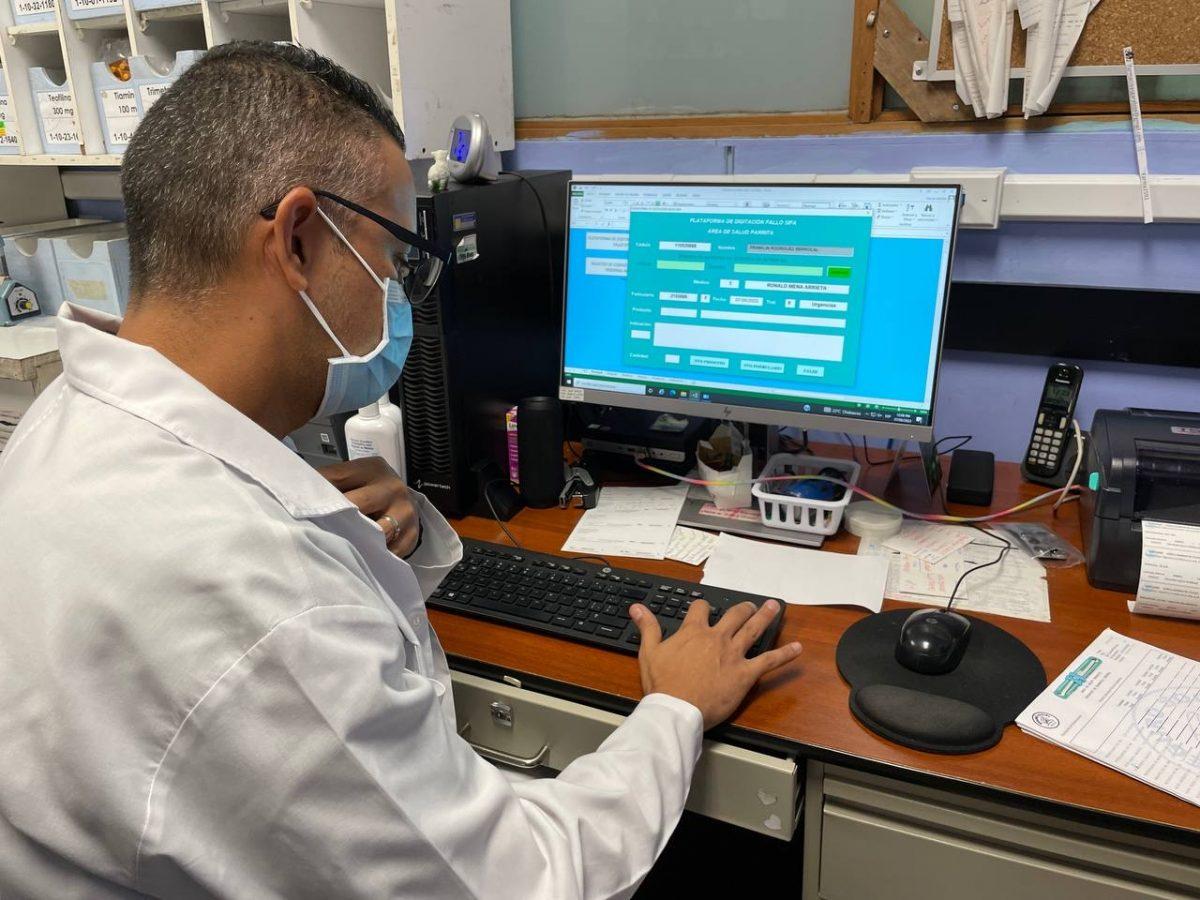

Por ejemplo, cita el documento, se aumentó el riesgo de cometer errores con los resultados de exámenes de sangre, debido a que los formularios y etiquetas se volvían a llenar a mano.

En otro de los casos, se identificó que de un centro médico llamaron a un paciente para operarlo, cuando ya había pasado por el quirófano. La causa de este desorden se adjudicó a la imposibilidad de acceder a la red.

Pero por otro lado, el documento advierte de la posibilidad de que los trabajadores de clínicas y hospitales sufran de "burnout", o "síndrome del trabajador quemado".

Irlanda y Costa Rica también comparten que los ataques cibernéticos ocurrieron de forma paralela con la pandemia, lo que ya de por sí significaba un aumento en el cansancio de los trabajadores del sector salud.

"Para que los servicios en este momento se puedan seguir brindando ha significado que se haya redoblado, triplicado o elevado a la n potencia no solamente el compromiso sino todo el trabajo de los trabajadores de la seguridad", dijo el gerente médico de la CCSS, Randall Álvarez.

Tres meses en recuperación

En la siguiente línea del tiempo se puede observar la evolución de la crisis en Irlanda.

¿Cuánto tiempo tardará la CCSS en reestablecer los sistemas? ¿Cuándo volverá a la normalidad el expediente digital necesario para las citas o los sistemas de pagos de pensiones y salarios?

Las autoridades de la CCSS todavía no se atreven a dar una fecha exacta. Aunque, la institución usa a Irlanda como ejemplo y dice que espera que sea menos que en ese plazo.

Hasta este sábado 11 de junio el país cumplía 12 días con algunos de los sistemas de la CCSS desconectados de forma preventiva, mientras se terminan de limpiar los infectados.

Una de las ventajas en Irlanda fue que el grupo de ciberdelincuentes entregó una llave que, les permitió desencriptar la información secuestrada. Esto fue una noticia que sorprendió al equipo que trabajaba con la emergencia.

Con esta buena noticia, se empezaron a levantar los sistemas poco a poco, hasta que 96 días de ejecutado el ataque de Conti se hablaba de una recuperación.

El presidente de la CCSS, Álvaro Ramos, señaló que trabajan en la desinfección de los equipos contaminados.

¿Está la CCSS protegida?

Con información tan sensible bajo su poder cabe preguntarse si los datos de esta institución están, ahora sí, protegidos.

Las respuestas de la Caja dejan muchas dudas. Incluso, se abrió una investigación interna para determinar por qué dentro de la misma institución manejan cifras distintas sobre la cantidad de terminales realmente protegidas antes del ataque.

El informe sobre el hackeo en Irlanda concluye que, incluso después de levantados los sistemas, las deficiencias identificadas persistían y necesitaban un cambio transformacional para hacerle frente al cibercrimen

"También es importante reconocer que el incidente fue causado por un atacante y que el HSE fue una víctima del cibercrimen".

"Hubo un esfuerzo considerable por parte del personal, incluido el personal de TI y de operaciones en el centro e HSE, los hospitales y los profesionales de la salud en todas las áreas, para responder al incidente, para recuperarse del incidente y continuar brindando cuidado al paciente durante todo el evento", reza el informe.